“云安全”计划是网络时代信息安全的最新体现,它融合了并行处理、网格计算、未知病毒行为判断等新兴技术和概念,通过网状的大量客户端对网络中软件行为的异常监测,获取互联网中木马、恶意程序的最新信息,传送到Server端进行自动分析和处理,再把病毒和木马的解决方案分发到每一个客户端。

一、云受攻击情况分析

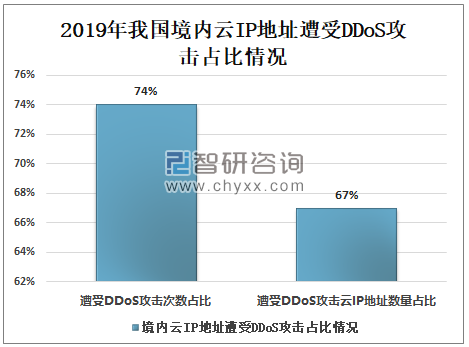

2019年我国境内88,505个IP地址累计遭受DDoS攻击228,486次,其中共59,262个IP地址为云IP地址,占比67.0%;我国境内云IP地址遭受DDoS攻击169,120次,占比74.0%。

2019年我国境内云IP地址遭受DDoS攻击占比情况

资料来源:CNCERT/CC、智研咨询整理

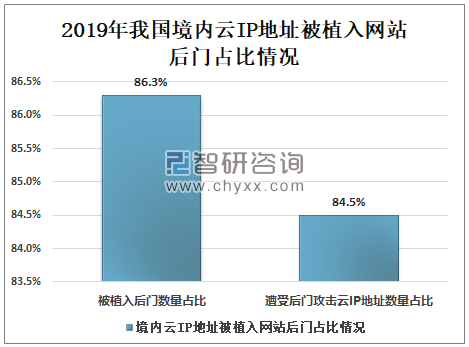

2019年我国境内28,841个IP地址累计被植入91,635个网站后门,其中共24,380个IP地址为云IP地址,占比84.5%;我国境内云IP地址被植入79,067个网站后门,占比86.3%,其中部分后门由于未被清理而长期存活。

2019年我国境内云IP地址被植入网站后门占比情况

资料来源:CNCERT/CC、智研咨询整理

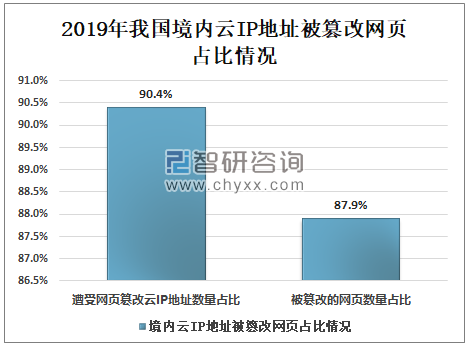

智研咨询发布的《2021-2027年中国云安全产业发展动态及投资前景预测报告》数据显示:2019年我国境内73,534个IP地址上的1,994,136个网页被篡改,其中共66,442个IP地址为云IP地址,占比90.4%;境内云IP地址上1,752,349个网页被篡改,占比87.9%。

2019年我国境内云IP地址被篡改网页占比情况

资料来源:CNCERT/CC、智研咨询整理

二、云被利用情况分析

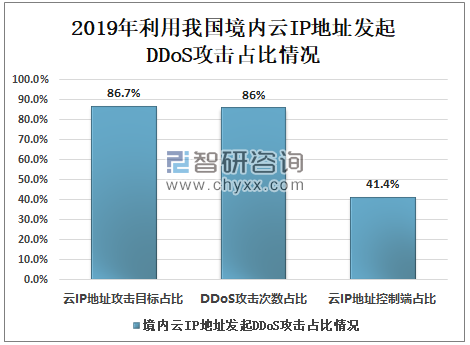

2019年我国境内5,460个IP地址被利用作为控制端对45,727个攻击目标IP地址进行DDoS攻击101,189次,其中我国境内云IP地址控制端占比41.4%,我国境内云IP地址攻击目标占比86.7%,利用我国境内云IP地址进行DDoS攻击次数占比86.0%。

2019年利用我国境内云IP地址发起DDoS攻击占比情况

资料来源:CNCERT/CC、智研咨询整理

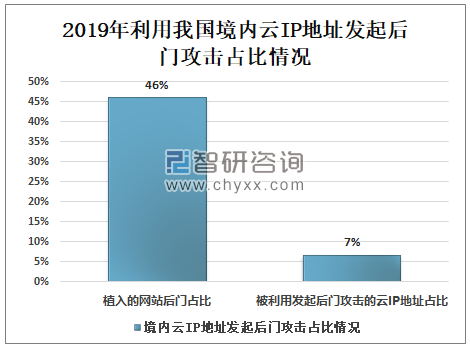

2019年我国境内57,650个IP地址被利用对外植入网站后门110,767个,其中被利用的我国境内云IP地址占比6.7%,被我国境内云IP地址植入的网站后门占比46.0%,部分IP地址被长期频繁地用于对外植入和访问网站后门。

2019年利用我国境内云IP地址发起后门攻击占比情况

资料来源:CNCERT/CC、智研咨询整理

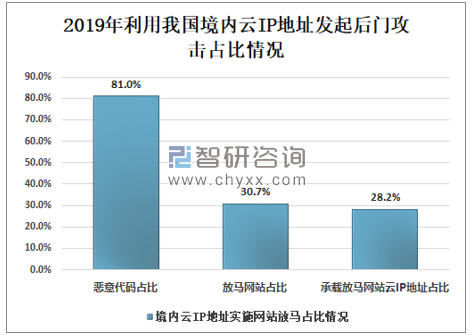

2019年我国境内33,381个IP地址被用于承载782,946个放马网站、承载4,182种恶意代码,其中承载放马网站的我国境内云IP地址占比28.2%;我国境内云IP地址承载的放马网站占比30.7%;我国境内云IP地址承载的恶意代码占比81.0%。

2019年利用我国境内云IP地址实施网站放马占比情况

资料来源:CNCERT/CC、智研咨询整理

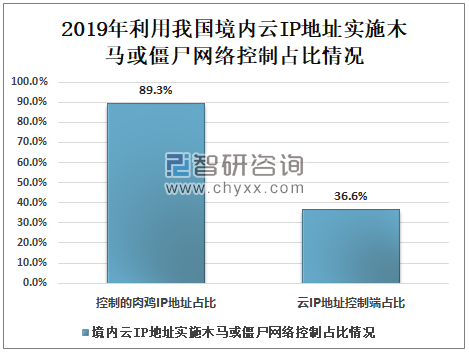

2019年我国境内14,320个IP地址被用作木马或僵尸网络控制端,控制了2,349,893个肉鸡IP地址,其中被我国境内云IP地址控制的肉鸡IP地址占比89.3%,我国境内云IP地址控制端占比36.6%,部分控制端IP地址控制大量肉鸡且长期存活。

2019年利用我国境内云IP地址实施木马或僵尸网络控制占比情况

资料来源:CNCERT/CC、智研咨询整理

三、云网络安全态势分析

从受攻击情况来看,虽然云平台已成为攻击的重灾区,但大部分云的受攻击情况均优于我国境内平均水平,或得益于云服务商提供的基础安全防护策略。从受利用情况来看,大部分云的受利用情况均差于我国境内平均水平,这说明越来越多的黑客倾向于利用云主机进行网络攻击。

从总体情况来看,云网络安全态势不容乐观,云服务商和云用户均应加大对网络安全的重视和投入,除了做好基础防护策略(如及时更新软硬件漏洞、避免使用弱口令、关闭不必要服务等常规防护措施等),还应通过分工协作构建网络安全纵深检测防御体系,既要能够及时检测和处置针对云的网络攻击事件,又要能够及时检测和处置利用云发起网络攻击事件。

智研咨询 - 精品报告

智研咨询 - 精品报告

2024-2030年中国云安全行业市场调查研究及投资策略研究报告

《2024-2030年中国云安全行业市场调查研究及投资策略研究报告》共五章,包含中国云计算产业市场深度调查与投资分析,中国云安全服务市场发展现状与趋势分析,中国云安全服务领先企业经营情况分析等内容。

文章转载、引用说明:

智研咨询推崇信息资源共享,欢迎各大媒体和行研机构转载引用。但请遵守如下规则:

1.可全文转载,但不得恶意镜像。转载需注明来源(智研咨询)。

2.转载文章内容时不得进行删减或修改。图表和数据可以引用,但不能去除水印和数据来源。

如有违反以上规则,我们将保留追究法律责任的权力。

版权提示:

智研咨询倡导尊重与保护知识产权,对有明确来源的内容注明出处。如发现本站文章存在版权、稿酬或其它问题,烦请联系我们,我们将及时与您沟通处理。联系方式:gaojian@chyxx.com、010-60343812。

![2024年中国云安全行业发展现状及及发展趋势分析:需求随市场扩大而快速增长,未来发展前景广阔 [图]](http://img.chyxx.com/images/2022/0330/d1363a7ee3953fc25ed09e0b79158acce9dc7c22.png?x-oss-process=style/w320)

![2023年中国网络直播行业全景速览:用户体验持续优化,特色直播不断涌现[图]](http://img.chyxx.com/images/2022/0330/6b296592ed87ae76d174b4fbc262ff18a3c189b8.png?x-oss-process=style/w320)